Come sappiamo un paio di settimane fa si è tenuta – al DEFCON 25 – una presentazione circa gli attacchi all’hardware wallet Trezor.

Questi attacchi sono possibili perché Trezor usa chip non sicuri realizzati dalla STMicroelectronics.

Ma la domanda più importante che tutti dovrebbero porsi è: “Il ST32F05 è vulnerabile?”

“Assolutamente, sì!” —questa è la risposta che abbiamo avuto al DEFCON 25. Quindi il chip ST32F05 è veramente un disastro.

Non c’è niente che Trezor possa fare.

Non possono sostituire tutti gli hardware esistenti. E la news davvero cattiva è che questo succede anche con Keepkey e il nuovo Trezor v2 – usa sempre un chip simile allo STMicroelectronics!

Una versione semplice dell’hack è rivelato di seguito.

Finora Trezor ha sminuito l’importanza di questo hack. Non serve un accesso a lungo termine per copiare tutte le tue informazioni segrete da Trezor usando questo hack, può essere fatto in soli 15 secondi.

Se il tuo Trezor venisse rubato, non avresti neanche il tempo di trasferire i tuoi fondi ad un nuovo address.

Le autorità governative possono accedere ai tuoi bitcoin e altre criptovalute senza chiederti neanche il permesso. Se stai attraversando un confine internazionale, TSA potrebbe facilmente controllare il tuo saldo, ecc… Trezor è sicuro quanto lasciare il tuo denaro o il tuo portafogli sul tavolo.

Inoltre, il tuo Trezor potrebbe essere ripristinato al suo stato originale o rimpiazzato con un Trezor identico con la stessa configurazione, non noterai neanche la differenza finché non è troppo tardi.

The Hack

Questo è uno degli hack che è stato scoperto più di sei mesi fa.

Una versione proof–of-concept di questo hack era stato sviluppato il 29 marzo del 2017. Da quando Trezor ha finalmente fornito una soluzione per questo particolare hack possiamo anche dimostrare come funziona.

Qui dimostriamo come funziona l’hack senza aver bisogno della cosiddetta “fault injection”.

Le parole del tuo seed non dovrebbero mai essere accessibili fuori dal device di Trezor. Questo dovrebbe essere il segreto nascosto meglio, ma non lo è!

E’ l’unica ragione per cui Trezor dovrebbe esistere.

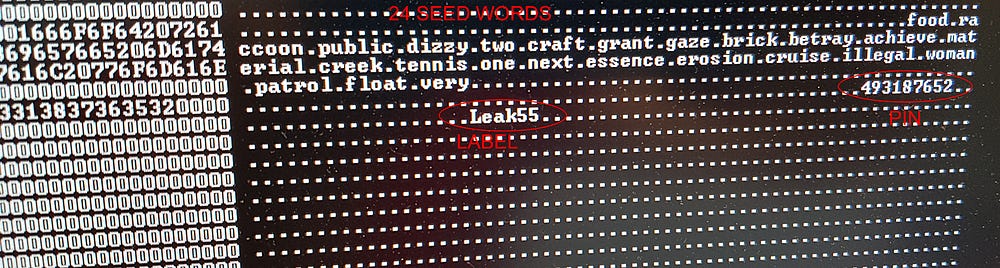

Non solo l’hack può estrarre il tuo seed di 4 parole ma anche il tuo codice PIN e il device label. Con queste informazioni si può fare un’esatta copia del tuo device Trezor.

1. Iniziamo con un Trezor vuoto:

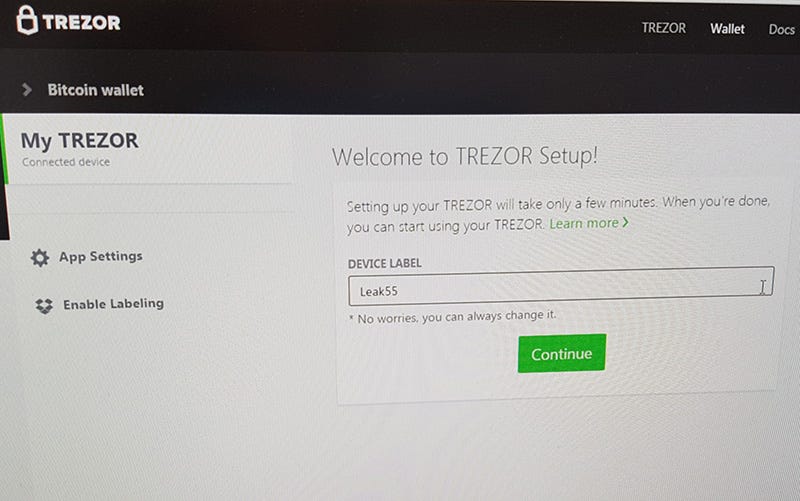

2. Chiamiamolo “Leak55”:

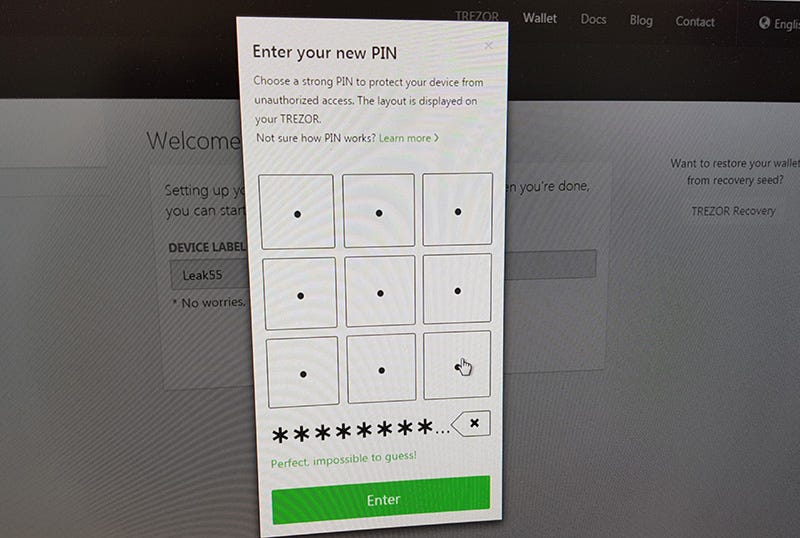

3. Di solito le persone devono digitare un PIN di quattro caratteri. Facciamo un PIN da 9. Non c’è bisogno che ce lo ricordiamo…

4. Ora Trezor è pronto per mostrarci le 24 parole che generano la chiave privata. In teoria queste parole dovrebbero essere tenute solo all’interno di Trezor e conservate in modo assolutamete sicuro…

5. OK, spegniamo il device.

6. Ed ora, senza sapere il PIN o altro del device, in soli 15 secondi può essre hackerato e tutte le informazioni estratte!

Questa è una combinazione di vulnerabilità che contemplano il design sia dell’hardware che del software che non può essere aggiustato senza sostituire il device. Dopo l’hacking il device può essere lasciato nel suo stato originale, tutti i dati intatti. Non saprai mai che è stato hackerato!

Se fai questo hack molte volte, puoi renderti la vita più semplice così:

La chiave per attivare quest hack sta nel connettere due spille dentro il device di Trezor al momento giusto, va bene anche una graffetta.

Questa versione semplificata richiede di disassemblare il Trezor. Una versione avanzata non richiede questo disassemblaggio!

Perché questo hack funziona? Non appena connetti il tuo Trezor ad una fonte di energia come un computer, senza inserire nessun codice PIN o aprire un sito, il device Trezor riempie da solo il SRAM con tutte le tue informazioni segrete.

Quanto è stupido?

Ancora più fastidioso è il fatto che durante l’aggiornamento del firmware, il bootloader sta facendo esattamente la stessa cosa! Ciò va contro tutte le best practice di sicurezza che conosciamo.

Ironicamente, se vuoi essere sicuro, devi usare una vera cassaforte all’interno della quale conservare il tuo Trezor.

Al momento sembra essere decisamente più sicuro il Ledger Nano S di cui ti abbiamo parlato in questo altro articolo.

Se vuoi sapere come comprare, vendere, trasferire e conservare in sicurezza gli Ether, clicca qui per accedere alla lista d’attesa di CriptoGenesis la community che ti accompagna ad entrare nel mondo cripto .

Commenti

5 Responses

vorrei sapere la differenza di sicurezza tra Trezor e Ledger Nano S… mi sembra che per entrambi si inserisca il Pin e la chiave di 24 parole viene in automatico…quindi come mai uno è inaffidabile e l’altro no?

Grazie

Maria

Ciao Maria, scusa. Ho sbagliato il precedente commento. Volevo dire che il sistema è simile ma i chip NON sono gli stessi.

Ciao , io utilizzo Trezor da qualche tempo .

Questo post mi sta spaventando al quanto .

Vorrei capire meglio dall alto dell’anno mia ignoranza in materia , per poter hackerare Trezor , deve essere connesso al pc o avere in mano il dispositivo. Ho capito bene ?

Finché questo non avviene i miei coin sono al sicuro ?

Con la versione 1.5.2 del firmware del Trezor questo hack non è più possibile.

L’aggiornamento è stato distribuito in tempi brevissimi dalla scoperta dell’hack.

Inoltre questo tipo di hack sarebbe del tutto vano se l’utente del Trezor ha una password impostata (per intenderci quella che viene chiesta dopo la digitazione del PIN).

aspetto vor notizie….